微软安全研究团队近日曝出一种名为“Whisper Leak”的严重隐私威胁,这种针对现代AI聊天服务的侧信道攻击手段,能够让恶意用户轻易窥探用户与AI之间的私密对话内容。与以往需要破解加密协议的攻击方式不同,“Whisper Leak”的核心攻击逻辑在于巧妙分析加密网络流量的元数据特征,包括数据包大小、传输时序以及序列模式等细节,从而精准推断出用户与AI的对话主题。

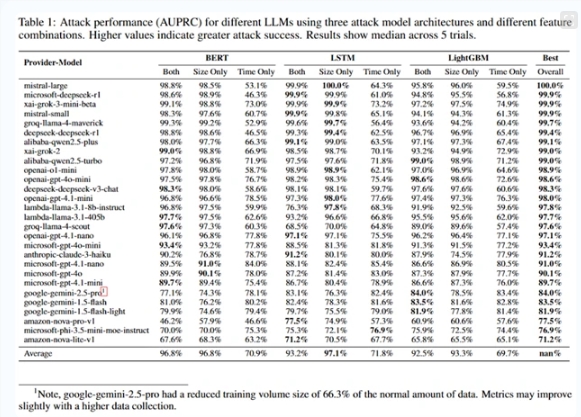

这种攻击之所以能够成功,主要源于AI服务为追求流畅交互体验而采用的逐个token流式传输应答机制。这种设计在网络层形成了独特的”数字指纹”,为攻击者提供了可乘之机。研究人员通过训练机器学习模型,并收集了大量AI应答的加密数据包轨迹,成功验证了该攻击手段的有效性。实验数据显示,不同主题的对话在元数据模式上存在显著差异——例如涉及”洗钱”等敏感话题的提问,其应答数据包的节奏和大小特征与普通日常对话存在明显区别。在受控实验中,分类器对特定敏感话题的识别准确率高达98%,显示出其在现实世界中进行精准监控的巨大潜力。

该漏洞对各类AI聊天服务构成了系统性威胁。攻击者特别是互联网服务提供商(ISP)或公共Wi-Fi环境中的恶意行为者,可能利用”Whisper Leak”技术观察用户网络流量,从而识别并标记敏感对话内容。这对记者、活动人士以及需要法律或医疗咨询的普通用户来说,无疑构成了严重的安全隐患。值得注意的是,尽管对话内容本身经过加密处理,但用户的对话”主题”信息却可能被泄露,进而引发后续的审查风险或法律纠纷。

在微软遵循负责任披露原则公开该漏洞后,多家主流AI供应商迅速启动了应急响应机制。当前主要的缓解方案包括:通过随机填充或内容混淆技术打破数据包大小与内容长度的关联性;采用tokens批处理方式降低时间精度;以及主动注入虚拟数据包干扰流量模式等。这些措施虽然有效提升了安全性,但也带来了延迟增加和带宽消耗过大的问题,迫使服务商在用户体验与隐私保护之间做出艰难权衡。

对于普通用户而言,在处理高度敏感信息时,优先选择非流式应答模式,并尽量避免在不安全的网络环境中进行查询,是目前最有效的防护手段。划重点:🌐 研究人员成功揭示”Whisper Leak”这一新型隐私漏洞,通过网络流量元数据分析实现AI聊天内容的窃取。 🔍 攻击方法无需破解加密协议,准确率超过98%,使恶意用户能够精准识别敏感对话主题。 🛡️ 多家AI供应商已推出应对措施,但用户仍需提高警惕,避免在不安全的网络环境中处理敏感信息。