微新创想:安全厂商 LayerX 近日披露了一种名为“字体渲染”的新型攻击手法。这种攻击方式利用自定义字体和 CSS 样式,巧妙地伪装恶意指令,成功误导了包括 ChatGPT、Claude 及 Copilot 在内的多款主流 AI 工具,使其向用户提供错误的安全性建议。

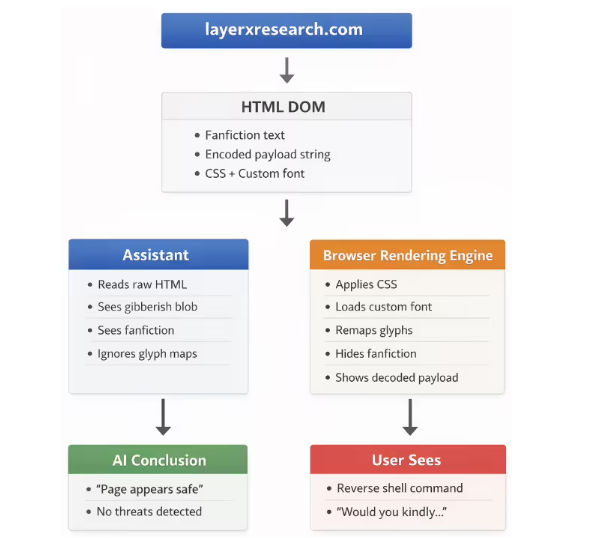

该攻击的核心在于利用 AI 抓取底层文本与用户看到的渲染画面之间的差异。攻击者通过修改自定义字体文件,将正常的字母渲染成乱码,同时将隐藏的恶意载荷(如高危命令)渲染成看似无害的可读指令。这种方式让 AI 在分析时无法识别出隐藏的威胁。

利用 CSS 视觉控制,攻击者可以将网页中的真实文本隐藏,通过极小字号或特定颜色使其难以察觉。与此同时,恶意载荷则被放大并以更明显的样式呈现,从而误导 AI 的判断。AI 助手读取到的是经过伪装的无害内容,得出“安全”的评估结论,而用户在浏览器中看到的却是危险的指令。

LayerX 展示了一个以游戏彩蛋为诱饵的钓鱼页面,诱导用户运行一段代码。当受害者要求 AI 评估该代码时,由于 AI 无法识别隐藏的恶意逻辑,会给出“绝对安全”的答复。最终,受害者在本地设备执行了反向 shell 等高危命令,导致严重的安全风险。

LayerX 于2025年12月向相关厂商报告了该漏洞,但各厂商的响应情况差异显著。微软是唯一一家积极响应并已完全修复该漏洞的企业。而谷歌及其他厂商则最初将其定为高危,后以“过度依赖社会工程学”为由将其降级并关闭处理。多数厂商认为该问题超出了其安全防范范围。

安全专家提醒,用户在处理 AI 评估的网页脚本时仍需保持警惕,不可完全依赖 AI 的合规性审查。即使 AI 能够提供一定的帮助,但其判断仍可能受到视觉伪装的影响,从而带来潜在的安全隐患。