微新创想:3月24日,AI开源生态遭遇了一次重大安全事件。知名Python库litellm在PyPI平台被植入恶意代码,构成了一次典型的供应链攻击。此次攻击的特点是无需主动调用,只要安装该库即可触发,影响范围极为广泛。

事件核心在于litellm被植入了自动执行的后门。受影响的版本为1.82.8(UTC时间10:52发布),其中包含名为litellm_init.pth的恶意文件。该文件会在每次Python进程启动时自动加载并执行。即使开发者从未手动导入litellm,只要项目间接依赖该库,就会立即受到攻击。紧随其后的1.82.7版本(UTC时间10:39发布)同样被污染。

litellm之所以成为高价值目标,是因为它是一款统一调用多家大模型API的Python库。在GitHub上拥有超过4万星标,每月下载量高达9500万次。目前已有超过2000个开源包将其列为依赖,包括DSPy、MLflow、Open Interpreter等主流AI工具链。大量开发者可能从未主动安装,却已在不知情中引入这一风险点。

恶意代码的行为是系统性窃取敏感凭证。恶意载荷会全面扫描并窃取主机上的敏感信息,包括SSH密钥、AWS/GCP/Azure云凭证、Kubernetes密钥、环境变量文件、数据库配置、加密货币钱包数据等。这些信息被加密打包后,发送至攻击者控制的域名。若检测到Kubernetes环境,恶意代码还会利用服务账户令牌,在集群各节点自动部署特权Pod,实现横向扩散,威胁进一步放大。

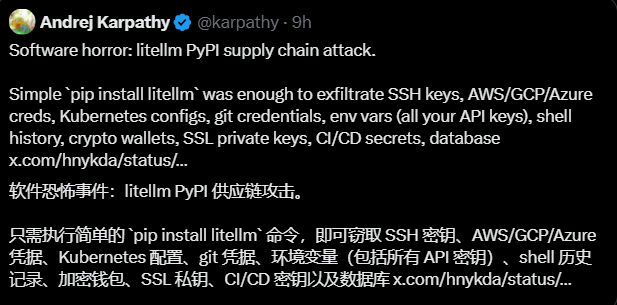

事件的发现过程颇具讽刺意味。攻击暴露源于一个意外的fork bomb。研究者在Cursor编辑器中使用MCP插件时,因插件间接依赖litellm,恶意.pth文件在Python子进程中反复触发,导致内存瞬间耗尽。这一“自爆”让事件迅速曝光。知名AI专家Andre Karpathy指出,若非攻击者代码中的这一疏忽,该投毒可能潜伏数天甚至数周而不被察觉。

攻击链的溯源显示,Trivy成为供应链崩塌的起点。根源直指litellm的CI/CD流程——其使用了Trivy漏洞扫描工具。而Trivy早在3月19日已被同一攻击组织TeamPCP攻陷。攻击者通过污染后的Trivy窃取litellm PyPI发布令牌,直接推送恶意版本。此前3月23日,Checkmarx KICS也遭同一组织攻击。

安全研究员Gal Nagli评价称,开源供应链已形成连锁崩塌。Trivy被攻破直接导致litellm沦陷,数万个生产环境的凭证落入攻击者手中,并将成为后续攻击的新弹药。

攻击者试图“灭口”的行动失败。GitHub上首批issue报告出现后,攻击者在102秒内动用73个被盗账号发布88条垃圾评论,试图淹没讨论。随后利用被盗维护者权限强行关闭issue。社区迅速转移讨论至Hacker News平台,继续追踪事件。

专家观点指出,供应链攻击是最可怕的隐形威胁。Karpathy借此事件再次强调软件依赖的风险:“每次引入一个外部包,都可能在依赖树深处埋下被投毒的定时炸弹。”他表示,未来将更倾向于让大模型直接生成简单功能代码,而非依赖第三方库。

紧急安全建议方面,AIbase提醒所有AI开发者:立即执行pip show litellm检查版本,最后一个安全版本为1.82.6;若发现1.82.7或1.82.8,视为所有凭证已泄露,立即全量轮换SSH密钥、云凭证、K8s令牌等;清理受影响环境,重建容器或虚拟机,并加强供应链审计。

此次事件再次敲响了开源供应链安全的警钟。在AI工具链高度依赖第三方库的今天,每一次依赖引入都需保持最高警惕。